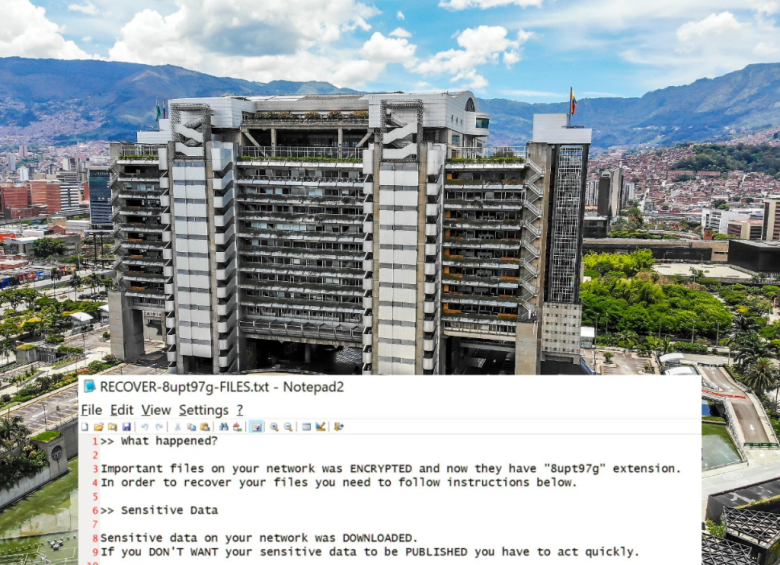

En un informe interno filtrado desde EPM a algunos medios de comunicación días después del ciberataque recibido el pasado 12 de diciembre, ya se responsabilizaba a los ciberdelincuentes conocidos como Blackcat (Gatonegro en español) como los autores del daño. Sin embargo, el grupo no lo había reconocido, como es usual que lo hagan en estos casos.

Así mismo, Gatonegro publicó en la deep web (web profunda en español) alguna de la información que le fue robada y secuestrada a la empresa. Serían apenas cuatro archivos del total de los datos extraídos que podrían ocupar hasta 15 terabytes (15.000 gigas), según la Fiscalía.

Expertos coinciden en que la publicación de una muestra de la información encriptada es usualmente una estrategia extorsiva en contra de la víctima, EPM en este caso, que podría recibir sanciones si la información privada de sus clientes se hace pública en internet.

Quince días después del ataque, EPM no ha logrado reponerse por completo de los daños que sufrió su infraestructura tecnológica. Su sitio web y su aplicativo móvil siguen caídos. Asimismo, miles de familias de Medellín y Antioquia que cuentan con el servicio de agua y energía prepago duraron sin servicios casi una semana, porque los canales para hacer las recargas no estaban habilitados.

Desde la empresa el hermetismo ha sido absoluto. El alcalde Quintero, por su parte, todavía no ha hecho ninguna declaración —ni siquiera en su cuenta de Twitter— al respecto.

¿Cómo funciona Blackcat?

Desde finales del 2021, decenas de compañías en todo el mundo han sido víctimas de Blackcat, que trabaja como un equipo de mercenarios cibernéticos. Su modelo de negocio se llama Ransomware bajo servicio.

Ransomware significa secuestro de información, y “bajo servicio” quiere decir que quien quiera hacer el ataque puede pagarles y compartir con ellos las ganancias de las extorsiones por la información en una proporción que, según los expertos, es generalmente 70/30.

De acuerdo con los expertos consultados, que prefirieron no dar su nombre –pues el secretismo es mandamiento en el ecosistema de la ciberseguridad–, los sobornos pueden darse en tres niveles.

La primera extorsión se debe pagar a cambio de la liberación de los equipos y de la información que el ataque logró secuestrar; el segundo consiste en pagar para que la información sensible que fue robada y por la cual la empresa responsable podría pagar multas no sea difundida públicamente; y el tercer nivel es cuando los criminales descubren información sensible de terceros a quienes pueden también pedirles rescate con la amenaza de filtrar lo encontrado.