A James Rodríguez, un ciberdelincuente le robó los accesos a su cuenta de Twitter en 2016. Pero eso no fue lo peor que hizo. El joven de 23 años, que acaba de ser condenado a cuatro años de prisión, no se limitó a publicar mentiras o tuits polémicos, como sucede cuando las celebridades son víctima de estos “hackeos”. Fue mucho más allá.

Desde la cuenta del futbolista colombiano, el hombre se puso en contacto con otras personas con el objetivo de obtener información personal, y llegó hasta el punto de robarles millas de viajero y hacer reservaciones en hoteles.

Para hacerlo no usó pericias de hacker o complejos algoritmos, sólo su poder de convencimiento. O mejor dicho, la persuasión de un falso James Rodríguez.

Por ejemplo, como reportó El Espectador, el joven contactó a través de un mensaje directo a un famoso periodista radial, y le pidió una cuenta de correo electrónico y su respectiva contraseña para “enviar unos documentos con urgencia”, pero su real objetivo era obtener la información privada y contactar a otros.

Otra de sus hazañas fue robarle a una persona cercana a James $2,4 millones en millas de viajero, usando las mismas técnicas. Y así mismo lo hizo con otro reportero, que perdió 20.000 millas y el acceso a su cuenta de Instagram, tal como informó ese medio.

Ingeniería social: atraer, obtener confianza y atacar

Lo que hizo el ciberdelincuente con la cuenta de James y demás usuarios no se lo inventó él. Se trata de técnicas de ingeniería social, que según el hacker español conocido como “Lester The Teacher”, se basan en la defraudación de la confianza y en la debilidad de los usuarios, con el objetivo final de cometer fraudes o robos.

“Lo creamos o no, de nada sirven montones de medidas de control de acceso físico o lógico, sistemas de antivirus, firewalls, vigilantes, cámaras, si no prestamos atención al eslabón mas débil de toda la cadena de seguridad, el personal”, dice el hacker, experto en ingeniería social, en su sitio web.

De acuerdo con Camilo Gutiérrez, jefe de laboratorio de investigación de Eset, empresa de seguridad cibernética, “cualquier persona que tenga redes sociales, en especial una persona famosa, es fácil víctima de este tipo de engaños”, porque las técnicas que usan los criminales son eficaces en llamar la atención sin que el usuario tenga tiempo de pensar mucho.

Póngase, por ejemplo, en los zapatos de las víctimas del falso James. Si James Rodríguez, con su cuenta oficial y verificada, le habla a usted por mensaje directo, ¿dudaría de él?

De eso tan bueno no dan tanto

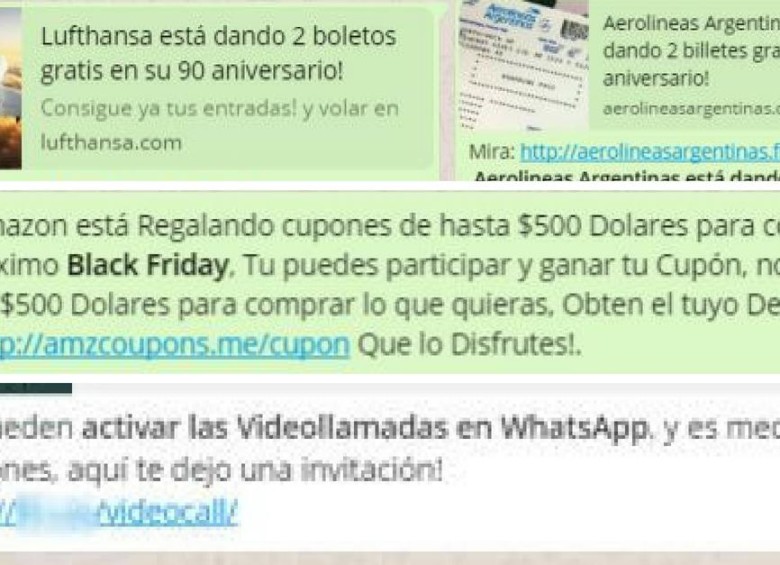

De acuerdo con Gutiérrez, una clave importante a la hora de identificar tácticas de ingeniería social es pensar que, si es demasiado bueno, es falso. Puede que sea poco factible que James Rodriguez lo contacte a usted, pero suponga que se encuentra en sus redes sociales con uno de estos ejemplos:

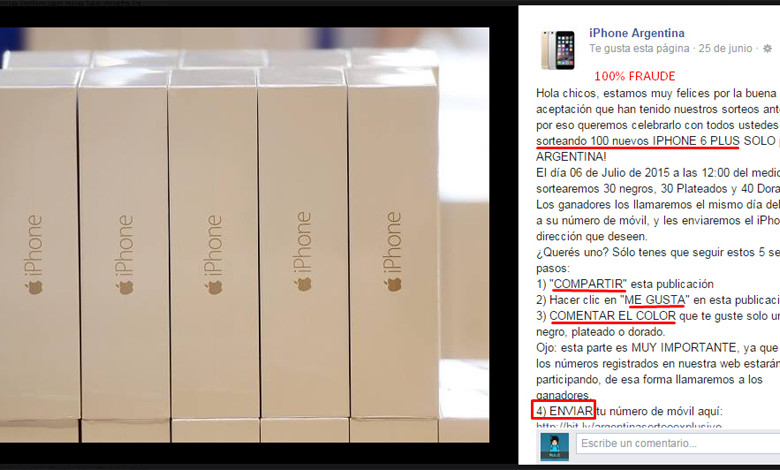

Imagine que abre su Facebook y se encuentra con una publicación, compartida por un contacto suyo, sobre un sorteo de celulares nuevos por parte de una página que parece vender los dispositivos. Solo le piden dar su número de celular.